SSH端口转发,当地端口转发,长途端口转发,动态端口转发详解

第一局部 SSH端口转发概述

当你在咖啡馆享挨免费 WiFi 的时候,有没有想到可能有人正在窃取你的密码及隐私信息?当你发明实验室的防火墙阻止了你的网络利用端口,是不是有灾难言?来看看 SSH 的端口转发功能能给我们带来什么益处吧!

SSH端口转发概述

让我们先来理解一下端口转发的概念吧。我们晓得,SSH 会主动加密和解密所有 SSH 客户端与服务端之间的网络数据。但是,SSH 还同时供给了一个非常有用的功能,这就是端口转发。

它能够将其他 TCP 端口的网络数据通过 SSH 链接来转发,并且主动供给了响应的加密及解密服务。这一历程有时也被叫做“隧道”(tunneling),这是由于 SSH 为其他 TCP 链接供给了一个平安的通道来进行传输而得名。

例如,Telnet,SMTP,LDAP 这些 TCP 利用均能够从中得益,以免了会员名,密码以及隐私信息的明文传输。而与此同时,要是您工作环境中的防火墙限定了一些网络端口的运用,但是允许 SSH 的连贯,那么也是能够通过将 TCP 端口转发来运用 SSH 进行通信。

总的来说 SSH 端口转发能够供给两大功能:

加密 SSH Client 端至 SSH Server 端之间的通信数据。

冲破防火墙的限定完成一些以前没法创立的 TCP 连贯。

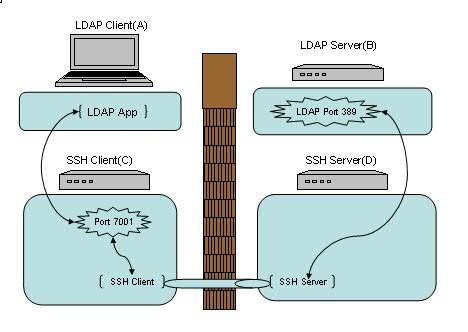

图 1. SSH 端口转发

如上图所示,运用了端口转发之后,TCP 端口 A 与 B 之间此刻并不直接通信,而是转发到了 SSH 客户端及服务端来通信,从而主动实现了数据加密并同时绕过了防火墙的限定。

第二局部 SSH当地端口转发与长途端口转发

SSH当地端口转发实例剖析

我们先来看第一个例子,在实验室里有一台 LDAP 服务器(LdapServerHost),但是限定了只要本机上部署的利用才能直接连贯此 LDAP 服务器。

要是我们因为调试或者测试的需要想临时从长途机器(LdapClientHost)直接连贯到这个 LDAP 服务器 , 有什么要领能够实现呢?

答案无疑是当地端口转发了,它的下令格局是:

ssh -L <local port>:<remote host>:<remote port> <SSH hostname>

在 LdapClientHost 上施行如下下令即可创立一个 SSH 的当地端口转发,例如:

$ ssh -L 7001:localhost:389 LdapServerHost

图 2. 当地端口转发

这里需要注意的是本例中我们选中了 7001 端口作为当地的监听端口,在选中端口号时要注意非治理员帐号是无权绑定 1-1023 端口的,所以个别是选用一个 1024-65535 之间的并且尚未运用的端口号即可。

然后我们可以将长途机器(LdapClientHost)上的利用直接配置到本机的 7001 端口上(而不是 LDAP 服务器的 389 端口上)。之后的数据流将会是下面这个模样:

我们在 LdapClientHost 上的利用将数据发送到本机的 7001 端口上,

而本机的 SSH Client 会将 7001 端口收到的数据加密并转发到 LdapServertHost 的 SSH Server 上。

SSH Server 会解密收到的数据并将之转发到监听的 LDAP 389 端口上,

最后再将从 LDAP 返回的数据原路返回以完成整个流程。

我们可以看到,这整个流程利用并没有直接连贯 LDAP 服务器,而是连贯到了当地的一个监听端口,但是 SSH 端口转发完成了

剩下的所有事情,加密,转发,解密,通信。

这里有几个地方需要注意:

SSH 端口转发是通过 SSH 连贯创立起来的,我们必须维持这个 SSH 连贯以使端口转发维持生效。一旦关闭了此连贯,响应的端口转发也会随之关闭。

我们只能在创立 SSH 连贯的同时创建端口转发,而不能给一个已经存在的 SSH 连贯添加端口转发。

你可能会迷惑上面下令中的 <remote host> 为何用 localhost,它指向的是哪台机器呢?在本例中,它指向 LdapServertHost 。我们为何用 localhost 而不是 IP 地址或者主机名呢?

其实这个取决于我们以前是怎样限定 LDAP 只要本机才能访问。

要是只允许 lookback 接口访问的话,那么天然就只要 localhost 或者 IP 为 127.0.0.1 才能访问了,而不能用真实 IP 或者主机名。

下令中的 <remote host> 和 <SSH hostname> 必须是统一台机器么?其实是不一定的,它们可以是两台不一样的机器。我们在背面的例子里会细致阐述这点。

好了,我们已经在 LdapClientHost 创立了端口转发,那么这个端口转发可以被其他机器运用么?比方能否新添加一台 LdapClientHost2 来直接连贯 LdapClientHost 的 7001 端口?

答案是不行的,在主流 SSH 实现中,当地端口转发绑定的是 lookback 接口,这意味着只要 localhost 或者 127.0.0.1 才能运用本机的端口转发

其他机器发起的连贯只会得到“ connection refused. ”。

好在 SSH 同时供给了 GatewayPorts 要害字,我们可以通过指定它与其他机器同享这个当地端口转发。

ssh -g -L <local port>:<remote host>:<remote port> <SSH hostname>

SSH长途端口转发实例剖析

我们来看第二个例子,这次假如因为网络或防火墙的缘由我们不能用 SSH 直接从 LdapClientHost 连贯到 LDAP 服务器(LdapServertHost),但是反向连贯却是被允许的。那此时我们的选中天然就是长途端口转发了。

它的下令格局是:

ssh -R <local port>:<remote host>:<remote port> <SSH hostname>

例如在 LDAP 服务器(LdapServertHost)端施行如下下令:

$ ssh -R 7001:localhost:389 LdapClientHost

图 3. 长途端口转发

和当地端口转发比拟,这次的图里,SSH Server 和 SSH Client 的位置对换了一下,但是数据流仍然是同样的。

我们在 LdapClientHost 上的利用将数据发送到本机的 7001 端口上,而本机的 SSH Server 会将 7001 端口收到的数据加密并转发到 LdapServertHost 的 SSH Client 上。

SSH Client 会解密收到的数据并将之转发到监听的 LDAP 389 端口上,最后再将从 LDAP 返回的数据原路返回以完成整个流程。

看到这里,你是不是会有点糊涂了么?为何叫当地转发,而有时又叫长途转发?这两者有什么区别?

本SSH地端口转发与SSH长途端口转发的对照与剖析

不错,SSH Server,SSH Client,LdapServertHost,LdapClientHost,当地端口转发,长途端口转发,

这么多的名词确实容易让人糊涂。

让我们来剖析一下其中的构造吧。

首先,SSH 端口转发天然需要 SSH 连贯,而 SSH 连贯是有方向的,从 SSH Client 到 SSH Server 。

而我们的利用也是有方向的,比方需要连贯 LDAP Server 时,LDAP Server 天然就是 Server 端,我们利用连贯的方向也是从利用的 Client 端连贯到利用的 Server 端。

要是这两个连贯的方向一致,那我们就说它是当地转发。而要是两个方向不一致,我们就说它是长途端口转发。

我们可以回顾上面的两个例子来做个对比。

当地端口转发时:

LdapClientHost 同时是利用的客户端,也是 SSH Client,这两个连贯都从它指向 LdapServertHost(既是 LDAP 服务端,也是 SSH Server)。

长途端口转发时:

LdapClientHost 是利用的客户端,但却是 SSH Server ;而 LdapServertHost 是 LDAP 的服务端,但却是 SSH Client 。这样两个连贯的方向恰好相反。

另一个利便记忆的要领是

Server 端的端口都是预定义的牢固端口(SSH Server 的端口 22,LDAP 的端口 389),而 Client 端的端口都是动态可供我们选中的端口(如上述例子当选用的 7001 端口)。

要是 Server 端的两个端口都在统一台机器,Client 端的两个端口都在另一台机器上,那么这就是当地端口连贯;

要是这四个端口穿插散布在两个机器上,每台机器各有一个 Server 端端口,一个 Client 端端口,那就是长途端口连贯。

弄分明了两者的区别之后,再来看看两者的雷同之处。

要是你所在的环境下,既允许 LdapClientHost 发起 SSH 连贯到 LdapServerHost,也允许 LdapServerHost 发起 SSH 连贯到 LdapClientHost 。

那么这时我们选中当地转发或长途转发都是可以的,能完成同样的功能。

接着让我们来看个进阶版的端口转发。

我们以前波及到的各种连贯 / 转发都只波及到了两台机器,还记得我们在当地转发中提到的一个题目么?

当地端口转发下令中的 <remote host> 和 <SSH hostname> 可以是不一样的机器么?

ssh -L <local port>:<remote host>:<remote port> <SSH hostname>

答案是可以的!让我们来看一个波及到四台机器 (A,B,C,D) 的例子。

图 4. 多主机转发利用

在 SSH Client(C) 施行以下下令来创立 SSH 连贯以及端口转发:

$ ssh -g -L 7001:<B>:389 <D>

然后在我们的利用客户端(A)上配置连贯机器(C )的 7001 端口即可。

注意我们在下令中指定了“ -g ”参数以保证机器(A)能够运用机器(C)创立的当地端口转发。

而另一个值得注意的地方是,在上述连贯中,(A)<-> (C) 以及 (B)<->(D) 之间的连贯并不是平安连贯,它们之间没有经过 SSH 的加密及解密。

要是他们之间的网络并不是值得相信的网络连贯,我们就需要谨慎运用这种连贯方式了。

第三局部 其他类型的端口转发

SSH动态端口转发实例剖析

恩,动态转发,听上去很酷。

当你看到这里时,有没有想过我们已经计议过了当地转发,长途转发,但是条件都是要求有一个牢固的利用服务端的端口号,

例如前面例子中的 LDAP 服务端的 389 端口。那要是没有这个端口号怎么办?等等,

什么样的利用会没有这个端口号呢?嗯,比方说用阅读器进行 Web 阅读,比方说 MSN 等等。

当我们在一个不平安的 WiFi 环境下上网,用 SSH 动态转发来维护我们的网页阅读及 MSN 信息无疑是十分须要的。让我们先来看一下动态转发的下令格局:

$ ssh -D <local port> <SSH Server>

例如:

$ ssh -D 7001 <SSH Server>

图 5. 动态端口转发

似乎很简略,我们仍然选中了 7001 作为当地的端口号,其实在这里 SSH 是创建了一个 SOCKS 代理服务。来看看帮忙文档中对 -D 参数的描述:

-D port

This works by allocating a socket to listen to port on the local

side, and whenever a connection is made to this port, the con-

nection is forwarded over the secure channel, and the applica-

tion protocol is then used to determine where to connect to from

the remote machine. Currently the SOCKS4 and SOCKS5 protocols

are supported, and ssh will act as a SOCKS server. Only root

can forward privileged ports. Dynamic port forwardings can also

be specified in the configuration file.

之后的运用就简略了,我们可以直接运用 localhost:7001 来作为正常的 SOCKS 代理来运用,直接在阅读器或 MSN 上设置即可。

在 SSH Client 端没法访问的网站此刻也都可以正常阅读。而这里需要值得注意的是,此时 SSH 所包护的范畴只包括从阅读器端(SSH Client 端)到 SSH Server 端的连贯,并不包含从 SSH Server 端 到指标网站的连贯。

要是后半截连贯的平安不能得到充分的保证的话,这种方式仍不是合适的解决方案。

X 协定端口转发实例剖析

好了,让我们来看最后一个例子 - X 协定转发。

我们日常工作当中,可能会经常会长途登录到 Linux/Unix/Solaris/HP 等机器上去做一些开发或者保护,也经常需要以 GUI 方式运转一些程序,比方要求图形化界面来安装 DB2/WebSphere 等等。

这时候平常有两种选中来实现:VNC 或者 X 窗口,让我们来看看后者。

运用 X 窗口平常需要离别安装:X Client 和 X Server 。

在本例中我们的 X Client 就是所访问的长途 Linux/Unix/Solaris/HP,而我们的 X Server 则是发起访问的当地机器(例如你眼前正在运用的笔记本或台式机)。

把 X Client 端的 X 窗口显示在 X Server 端需要先行在 X Client 端指定 X Server 的位置,下令格局如下:

export DISPLAY=<X Server IP>:<display #>.<virtual #>

例如:

export DISPLAY=myDesktop:1.0

然后直接运转 X 利用即可,X 窗口就会主动在我们的当地端打开。

一切运转正常,但是,这时候 IT 部门忽然在长途 Linux/Unix/Solaris/HP 前面加了一道防火墙。

非常不幸的是,X 协定并不在允许通过的列表以内。怎么办?只能运用 VNC 了么?不,其实只有运用了 SSH 端口转发即可通过,同时也对 X 通信数据做了加密,真是两全其美。

(当然,运用此要领前最佳先征询相干 IT 部门是否相符响应的平安条例,避免造成违规操纵。)

创立下令也很简略,直接从当地机器(X Server 端)发起一个如下的 SSH 连贯即可:

$ ssh -X <SSH Server>

图 5. X 转发

创立连贯之后就可以直接运转长途的 X 利用。注意创立 X 转发之后会主动设置 DISPLAY 环境变量,平常会被设置成localhost:10.0,我们无需也不应当在连贯之后再进行修改此环境变量。

一个比较常见的场景是,我们的当地机器是 Windows 操纵系统,这时可以选中开源的 XMing 来作为我们的 XServer,而 SSH Client 则可以任意选中了,例如 PuTTY,Cygwin 均可以配置 访问 SSH 的同时创立 X 转发。

第四局部 SSH端口转发总结

至此,我们已经完成了当地端口转发,长途端口转发,动态端口转发以及 X 转发的介绍。

回忆起来,总的思绪是通过将 TCP 连贯转发到 SSH 通道上以解决数据加密以及冲破防火墙的种种限定。

对一些已知端口号的利用,例如 Telnet/LDAP/SMTP,我们可以运用当地端口转发或者长途端口转发来达到目的。

动态端口转发则可以实现 SOCKS 代理从而加密以及冲破防火墙对 Web 阅读的限定。

关于 X 利用,无疑是 X 转发最为适用了。虽然每一局部我们都只是简略的介绍了一下,

但要是能灵活利用这些技巧,信赖对我们的日常生活 / 工作也是会有所帮忙的。

更多对于SSH端口转发的文章请点击下面的相干文章